Código de programa da PF contraria versão de Moraes sobre Vorcaro

A análise do código-fonte do IPED, programa usado pela Polícia Federal para organizar dados do celular de Daniel Vorcaro, põe em dúvida a explicação do ministro Alexandre de Moraes sobre supostas mensagens trocadas com o banqueiro. O funcionamento do sistema, descrito em documentação pública desde 2019, indica que a disposição dos arquivos em pastas não revela correlação de conteúdo entre eles. A descoberta reacende a disputa política e jurídica em torno das provas digitais que alimentam a CPI do INSS.

Código aberto expõe lógica da perícia digital

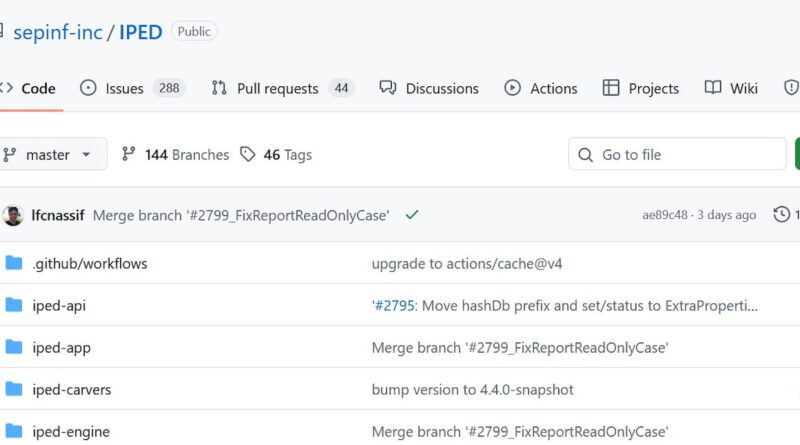

Em março de 2026, em meio ao avanço das investigações sobre as conexões entre o ministro do Supremo Tribunal Federal e o dono do Banco Master, a própria arquitetura do IPED entra no centro do caso. O programa, criado a partir de 2012 por peritos da Polícia Federal e cuja documentação está disponível no GitHub desde 2019, usa uma técnica de organização de arquivos conhecida como indexação por hash. Na prática, o sistema não agrupa documentos porque eles fazem parte da mesma conversa, mas porque compartilham os primeiros dígitos de uma espécie de “impressão digital” eletrônica.

Moraes sustenta que a forma como os arquivos aparecem em pastas indicaria com quem a mensagem foi trocada, o que afastaria a hipótese de diálogo direto com Vorcaro. A leitura do código-fonte, porém, mostra o contrário. Peritos ouvidos pela reportagem explicam que o IPED distribui arquivos em subpastas com base apenas nos dois primeiros caracteres do hash de cada item. Essa sequência alfanumérica é gerada automaticamente a partir do arquivo, não do contato ou da conversa em que ele circula.

Os policiais não trabalham abrindo manualmente cada pasta criada após a extração do conteúdo de um celular, como sugeriu o ministro. Eles usam a interface do IPED, que faz buscas por palavras, datas e tipos de arquivo sobre um banco de dados já processado. As pastas são uma solução de engenharia de dados para acelerar consultas internas do sistema, não um mapa semântico das relações entre os interlocutores.

No conjunto parcial de 206 arquivos enviados pela PF à CPI do INSS, e obtido pelo Estadão, o programa criou 157 pastas. Em uma delas, três itens diferentes aparecem lado a lado: um print em PNG do bloco de notas de Vorcaro feito às 19h58 de 17 de novembro de 2025, horas antes da prisão; um arquivo de contato em formato VCF de Antonio Rueda, presidente do União Brasil; e um texto com anotações diversas do banqueiro. A única coisa que esses documentos têm em comum é o início do hash, que começa com os dígitos 6 e 2. O IPED, então, os coloca em uma estrutura de subpastas nomeadas “6” e “2”, dentro da pasta “arquivos”.

O mesmo ocorre em outra pasta onde aparecem uma imagem em PNG e um contato em VCF de Viviane Barci, mulher de Moraes. Segundo o jornal O Globo, o escritório dela assinou um contrato de R$ 129 milhões por três anos com o Banco Master. Também nesses casos, os dois arquivos compartilham apenas o início do hash, que começa com 6 e 3, e são jogados pelo sistema em uma subpasta “3” dentro da pasta “6”. Nada no código indica que essa vizinhança digital traduza qualquer vínculo de conteúdo ou de destinatário.

Versão de Moraes perde sustentação técnica

A estratégia de defesa de Moraes se apoia na ideia de que, se uma imagem está em uma pasta junto do contato de Rueda ou de Viviane Barci, ela teria sido enviada a essas pessoas, e não ao ministro. O funcionamento do IPED desmonta essa lógica. O programa, segundo a documentação técnica consultada, “lê” o hash do arquivo, separa os dois primeiros caracteres e cria um caminho de pastas que servirá apenas como endereço interno. Não há passo de programação que associe esses diretórios a conversas específicas ou a contatos da agenda.

Em nota, Barci afirma que não recebeu mensagens de Vorcaro. Rueda também nega ter sido destinatário dos arquivos que aparecem ao lado de seus contatos. O Supremo foi procurado novamente para comentar a divergência entre a explicação do ministro e o desenho do sistema, mas não respondeu até a conclusão deste texto. Enquanto isso, técnicos habituados ao uso do IPED em grandes investigações tratam o caso como um exemplo clássico de má interpretação de evidências digitais.

Um dos especialistas consultados compara o método a uma biblioteca organizada por códigos aleatórios, e não por tema ou autor. “Seria como colocar ‘Cosmos’, de Carl Sagan, e ‘Como as Democracias Morrem’, de Steven Levitsky, na mesma prateleira só porque o código interno começa igual”, explica. “Para o leitor, é confuso. Para o sistema, é eficiente.” A metáfora ajuda a traduzir por que quatro dos sete prints datados de 17 de novembro aparecem sozinhos em suas pastas: os hashs desses arquivos não compartilham os dois primeiros caracteres com nenhum outro item extraído do celular de Vorcaro e enviado à CPI.

Dentro da pasta principal “Exportados”, o IPED cria a subpasta “arquivos” e, ali, 16 novas pastas com letras e números que correspondem ao primeiro dígito dos hashes. Em cada uma delas, surgem novas subpastas com o segundo dígito. Os comandos que definem essa arquitetura estão explícitos no código-fonte público. Eles determinam que o programa use o caractere “0” como primeira posição do hash e o “1” como segunda, montando o caminho que servirá para localizar o arquivo depois.

Essa lógica, consolidada há mais de uma década na perícia forense digital, interessa agora menos pela eficiência técnica do que pelo impacto político. A CPI do INSS se alimenta de provas digitais para tentar desvendar relações suspeitas entre o banqueiro e autoridades públicas. As menções a conversas com Moraes e a contratos milionários alimentam a narrativa de pressão e favorecimento, ao mesmo tempo em que colocam sob escrutínio a imparcialidade de um ministro do Supremo em casos que envolvem o próprio sistema político.

Investigação pressiona CPI, STF e métodos da PF

A revelação sobre o funcionamento do IPED muda a forma como parlamentares, investigadores e opinião pública leem o material do celular de Vorcaro. A dúvida não recai apenas sobre o conteúdo das mensagens, mas sobre a interpretação dos caminhos digitais que as cercam. Em um ambiente polarizado, em que decisões judiciais se tornam munição política, a clareza técnica sobre a origem e a organização das provas é decisiva para a credibilidade das investigações.

Na prática, a contestação da versão de Moraes pode abastecer pedidos de novas diligências na CPI, questionamentos formais ao STF e tentativas de desqualificar ou reforçar o papel da Polícia Federal no caso. Se a narrativa de que as pastas do IPED indicam destinatários cai por terra, as partes envolvidas terão de buscar outros elementos para sustentar suas teses, seja para afastar suspeitas sobre o ministro, seja para ampliar o foco sobre os vínculos de Vorcaro com o alto escalão dos Três Poderes.

O episódio também empurra a discussão para um terreno mais amplo: a forma como a Justiça brasileira lida com evidências digitais em processos sensíveis. Ferramentas como o IPED são hoje centrais em operações de grande porte, mas raramente saem do bastidor técnico para o debate público. A exposição do código-fonte, somada ao escrutínio de especialistas, ajuda a iluminar um ponto cego entre tecnologia e direito, em que erros de interpretação podem mudar o destino de investigações inteiras.

À medida que a CPI do INSS avança, a tendência é que novos pedidos de perícia, reanálises de laudos e oitivas de técnicos em informática ganhem espaço. A busca por transparência no uso de softwares forenses se torna uma pauta em si, com potencial para influenciar futuras decisões do STF e protocolos internos da PF. Resta saber se a política estará disposta a ouvir os limites que o próprio código impõe às narrativas construídas em torno das provas digitais.